Tipu Daya Copet Dunia Maya

Kejahatan dunia maya kian berkembang. Lubang keamanan yang tersisa selalu diburu sekelompok orang untuk mengeruk keuntungan, tidak peduli itu merugikan orang lain.

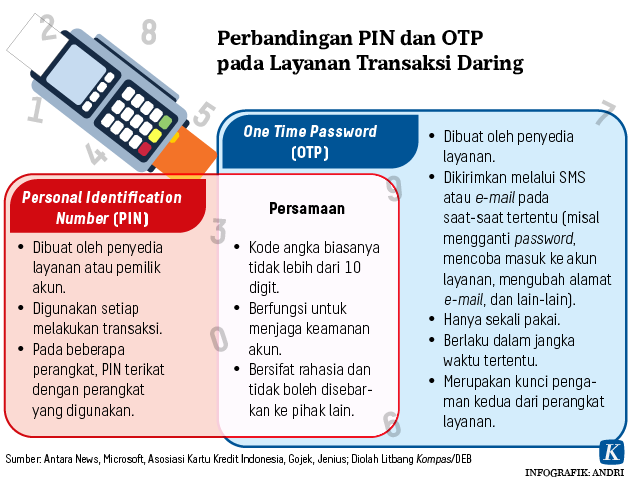

Kali ini, kode sandi sekali pakai atau one-time password (OTP) yang menjadi incaran penipu. Kode ini diburu sebagai modal untuk mencuri akun aplikasi yang menyimpan data percakapan dan saldo dompet digital.

Sebenarnya, teknologi yang digunakan tidaklah tinggi. Justru lebih banyak unsur tipu dayanya. Selama Januari 2020, tim harian Kompas menemukan, kecurian banyak dialami pemilik akun ojek daring dan akun percakapan Whatsapp.

Korbannya berasal dari berbagai kalangan. Mulai dari sopir dan pelanggan ojek daring, karyawan perusahaan, hingga penyelenggara negara.

Panik. Begitulah respons sejumlah korban setelah akun aplikasi ojek daring atau Whatsapp mereka tiba-tiba keluar (log out) tidak lama setelah mereka menyebutkan OTP kepada seseorang di seberang telepon. Baru beberapa saat kemudian, mereka sadar telah terkena tipu daya copet akun aplikasi.

Mereka tidak bisa segera merebut kembali akun itu. Yang bisa mereka lakukan hanyalah menghubungi pengelola aplikasi untuk membantu mengambil alih akun yang telah dibajak. Sayangnya, setelah berhasil mengambil alih, saldo dompet digital telah lenyap dikuras si copet akun aplikasi.

Ibarat kunci, OTP digunakan untuk mengakses dan mengaktifkan berbagai macam akun aplikasi di ponsel. Meskipun diyakini penerapan kode sandi ini aman, nyatanya kode ini dapat dicuri para penipu. Mereka menyusup masuk dengan memanfaatkan berbagai macam aplikasi setelah menunggangi akun aplikasi orang lain.

Sebelum bisa menguras saldo digital pengguna layanan ojek daring, terlebih dahulu penipu mencuri akun aplikasi sopir ojek daring sekaligus menguras saldonya. Selanjutnya, akun aplikasi pengguna ojek daring yang berhasil dibajak, dimanfaatkan untuk melancarkan kejahatan berikutnya, yakni mengincar akun aplikasi lain.